Обнаружены поддельные антивирусы и приложения для очистки на Android, которые устанавливают банковский троян SharkBot

Банковский троян для Android, известный как SharkBot, снова появился в Google Play, маскируясь под антивирусы и чистящие приложения

Данное вредоносное Программное обеспечение не требует разрешения «автоматически скачивать» дополнительные сторонние файлы. Оно склоняет пользователей самостоятельно устанавливать поддельное обновление для программы с «благой» целью «оставаться защищенными от угроз», сообщил the Hacker News 5 сентября 2022 года.

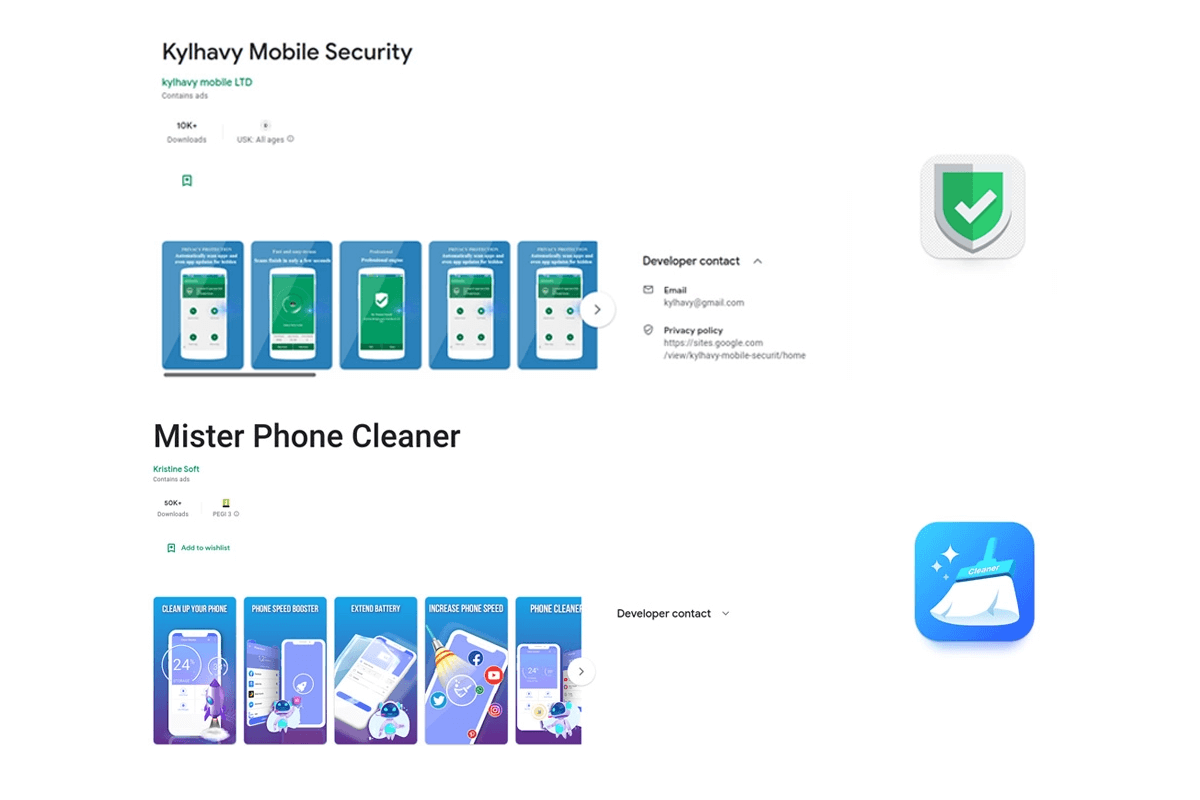

Исследовательская группа Fox-IT из NCC Group сумела выявить Приложения, которые не предоставляют обещанной защиты. Mister Phone Cleaner и Kylhavy Mobile Security, которые уже были установлены более 60 тыс. раз.

Мошенническое ПО предназначено для сброса новой версии SharkBot, (или V2, как ее называет голландская компания по безопасности ThreatFabric). В программу внедрен обновленный механизм связи управления и контроля, алгоритм генерации домена и переработчик кодовой базы. Fox-IT заявила, что 22 августа 2022 года обнаружила новейшую версию ПО, в которой появилась функция перекачивания файлов cookie в периоды, когда пользователь совершает авторизацию в банковском приложении и изучает свои счета.

Избегая разрешений на доступность для установки SharkBot, разработка подчеркивает, что операторы активно настраивают свои методы, чтобы избежать обнаружения, не говоря уже о поиске альтернативных методов перед лицом недавно введенных ограничений Google для ограничения злоупотребления API. Другие известные возможности кражи информации включают внедрение поддельных кнопок для сбора учетных данных, перехват SMS-сообщений и другие способы осуществления мошеннических переводов средств.

Ранее «LinDeal.com» рассказал о том, что обнаружены новые доказательства связи вредоносного ПО Raspberry Robin с троянской программой Dridex и российскими хакерами Evil Corp.

Теги:

Комментарии (0)

Комментариев еще нет. Будьте первыми, напишите комментарий.

Написать комментарий

Поделитесь с нами своим мнением об этой статье, напишите ваш комментарий, отзыв, рекомендации или вопросы. Нам очень важно, что вы думаете касательно данного материала!

Читаете еще на linDEAL.

Десять действенных способов проверить неизвестный входящий или пропущенный вызов, не перезванивая: от перевода через Сбер до АОН-бота в Телеграме

В статье представлен список 15 лучших бесплатных и платных VPN сервисов, которые пригодятся каждому пользователю, их функционал, платные возможности, плюсы и минусы каждого

Полная история и биография Павла Дурова. Узнайте подробно в чем секрет успеха и как ему удалось стать самым известным человеком в мире. Интересные факты, книги и фильмы

Полная история появления и развития Анонимус. Узнайте подробно в чем секрет успеха Anonymous. Интересные факты, книги и фильмы

В статье от LinDeal вы узнаете о самых популярных играх-стратегиях и симуляторах на бизнес-тематику для прокачки предпринимательских навыков: настольные, для ПК, iPhone, Android. Во что играют бизнесмены-миллиардеры?

Новости на linDEAL.

Какой сегодня праздник?

Статьи и Тренды на linDEAL.

Подборки лучших книг

Подборка книг о «черных» и «белых» хакерах расскажет о профессиональных киберпреступниках и специалистах по информационной безопасности и повысит вашу цифровую грамотность